L’autenticazione di un’email consente al destinatario di assicurarsi che il messaggio sia sicuro e provenga effettivamente dalla persona giusta. Questo è possibile grazie a sistemi implementati come DMARC, SPF, DKIM e ARC. Oggi vi parlo di quest’ultimo, l’ARC, che si dimostra più che utile nel contesto dei flussi di messaggistica indiretta, ovvero quando un’email passa attraverso più intermediari. Permetterà quindi di preservare i risultati di autenticazione di questa mail affinché venga convalidata anziché rifiutata.

Cos’è l’ARC?

L’ARC, acronimo di Authenticated Received Chain (o «catena di ricezione autenticata» in italiano) è un nuovo protocollo approvato a giugno 2016 e pubblicato dal gruppo IETF DMARC sotto la referenza RFC 8617 a luglio 2019.

Può essere definito come una catena di controllo che consente di conservare i risultati di autenticazione originali di un’email quando questa passa attraverso flussi di messaggistica indiretta (come una lista di distribuzione o un servizio di inoltro di email, ad esempio) che possono potenzialmente modificare il messaggio. Ogni organismo che tratta il messaggio in questione può così, grazie al protocollo ARC, avere una panoramica delle diverse entità che lo hanno gestito nel frattempo e della valutazione di questa autenticazione a ogni fase della stessa catena. In questo modo, anche le email inoltrate e le email delle liste di distribuzione possono essere convalidate dai servizi di messaggistica.

L’ARC non funziona da solo, poiché può solo confermare uno stato di autenticazione che accompagna un’email. Deve quindi essere utilizzato congiuntamente a sistemi come DMARC, SPF e DKIM.

Come funziona il protocollo ARC?

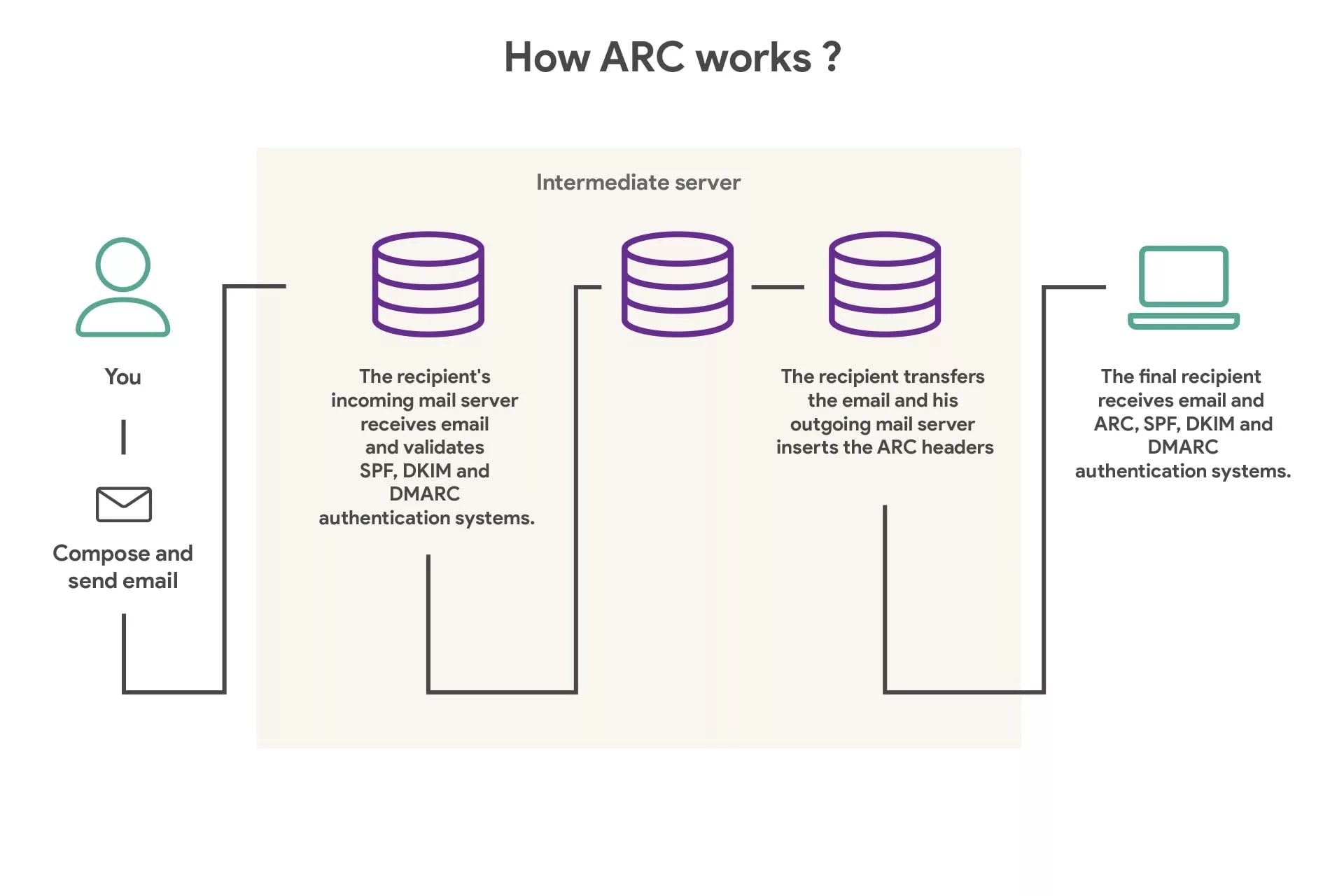

Quando un mittente invia la sua email a un destinatario, è il server di email in arrivo di questo destinatario che riceverà il messaggio per primo e lo convaliderà tramite i sistemi di autenticazione DMARC, SPF e DKIM. Se lo stesso destinatario trasferisce quindi il messaggio in questione a una o più altre entità, allora il suo server di email in uscita inserirа intestazioni ARC. In questo modo, l’ultima entità a ricevere il messaggio riceverà contemporaneamente i sistemi di autenticazione applicati (DMARC, SPF, DKIM e ARC).

Tra il server emittente e il server destinatario, ogni entità che tratta il messaggio inviato può sigillare quest’ultimo applicando tre intestazioni chiamate “ARC set”, creando così una sorta di catena di firme di fiducia. Ognuno di questi sigilli contiene le informazioni di autenticazione quando l’email viene ricevuta da una terza parte. È l’insieme di questi sigilli che costituisce l’ARC.

I tre “ARC set” sono:

- ARC-Authentication-Results, cioè lo stato di autenticazione in cui il messaggio originale è ricevuto (DMARC, SPF e DKIM).

- ARC-Message-Signature, cioè la firma di tipo DKIM del messaggio all’invio.

- ARC-Seal, cioè la firma di tipo DKIM della catena ARC.

Perché implementare ARC?

Quando un mittente o un proprietario di dominio utilizza un protocollo di autenticazione email, alcuni servizi intermedi possono causare il blocco del messaggio. Anche se perfettamente legittimo, potrebbe non essere consegnato al destinatario. Parliamo di intermediari perché questi servizi ricevono la mail, possono a volte modificarla, e poi la inoltrano a una o più altre entità. Si tratta del flusso di posta indiretta.

È qui che il sistema ARC interviene poiché ha il vantaggio di conservare i risultati dell’autenticazione delle email quando queste passano attraverso più intermediari, consentendo così al destinatario del messaggio di decidere di ricevere la posta in questione dopo aver consultato i risultati dell’ARC. Questo protocollo dà quindi molte più possibilità ai messaggi legittimi di essere distribuiti correttamente, anche dopo essere passati attraverso diversi intermediari. Offre inoltre ai servizi di messaggistica un modo affidabile e sicuro di gestire l’autenticazione delle email, comprese quelle che passano attraverso più mittenti.