El DomainKeys Identified Mail (DKIM) es un mecanismo de autenticación basado en la criptografía para los envíos de correos electrónicos. Permite verificar la integridad de los mensajes así como la legitimidad del emisor, garantizando así una mejor protección contra el robo de identidad y los ataques de phishing. En este artículo, vamos a detallar el funcionamiento del DKIM y explicar cómo contribuye a la securización de las comunicaciones por correo electrónico.

¿Qué es el DKIM?

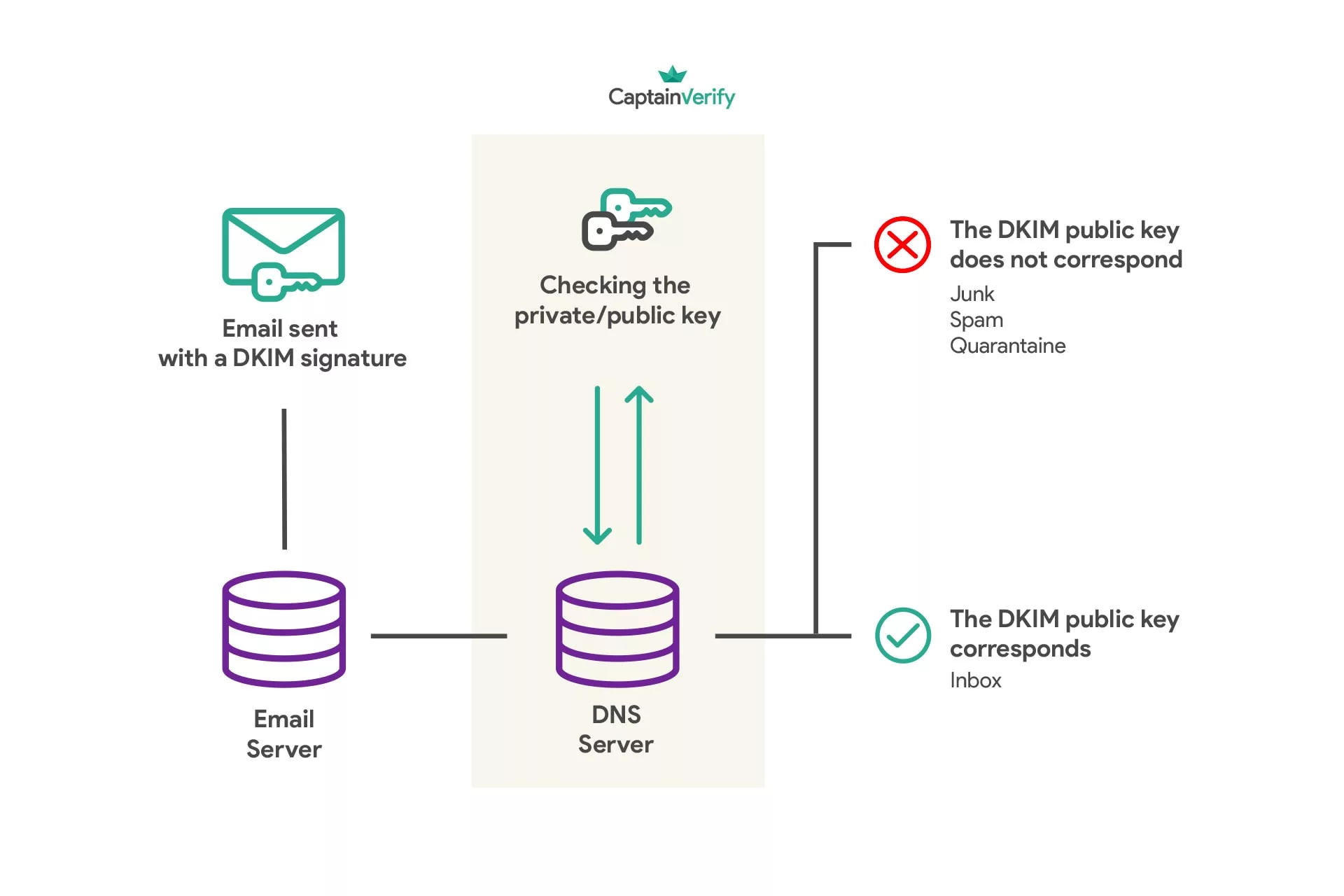

El DKIM es un protocolo de autenticación que utiliza la criptografía asimétrica para verificar la integridad de los campos clave de un correo electrónico. El principio es simple: durante el envío de un mensaje, el emisor genera una firma DKIM creando un hash de ciertos campos del mensaje (como el campo «From» o «Subject») y encriptándolo con su clave privada. El destinatario, por su parte, debe ser capaz de encontrar esta clave pública para poder desencriptar la firma DKIM y validar la integridad del mensaje.

- El DKIM permite asegurarse de que los correos electrónicos provienen efectivamente del remitente indicado y no han sido modificados durante su tránsito.

- Gracias a la autenticación criptográfica, el DKIM previene los intentos de suplantación de identidad y de phishing.

Proceso de generación y verificación de la firma DKIM

Paso 1: creación del hash de los campos del mensaje

Durante el envío de un correo electrónico, la plataforma de envío del remitente crea un hash de los campos incluidos en la firma DKIM. Por ejemplo, para los campos:

From: Jane Doe <jane.doe@email.com> Subject: Update

El hash correspondiente sería:

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBC......

Paso 2: encriptado con la clave privada del remitente

Una vez generado el hash, se encripta con una clave privada que solo el remitente posee. Para esto, debe encontrar la clave pública que corresponde perfectamente a su clave privada, permitiendo así desencriptar la firma DKIM para recuperar el hash inicial. Esta clave pública se encuentra en un registro DNS específico para este emisor.

Paso 3: comparación de los hashes por el destinatario

Finalmente, el destinatario genera su propio hash de los campos incluidos en la firma DKIM que encuentra en el mensaje recibido y compara este hash con el que acaba de desencriptarse gracias a la clave pública obtenida previamente. Si los dos hashes coinciden, significa que los campos DKIM no han sido modificados durante el tránsito y que el emisor es efectivamente quien dice ser.

Ventajas del DKIM para la seguridad de los correos electrónicos

La utilización del DKIM ofrece varias ventajas para mejorar la seguridad en los intercambios de correo electrónico:

- Autenticación del remitente: el destinatario puede verificar si el remitente es efectivamente quien afirma enviar el correo electrónico, lo que permite luchar contra la suplantación de identidad.

- Integridad del mensaje: al comparar los hashes, se asegura que el contenido del mensaje no ha sido alterado durante el tránsito.

- Mayor confianza en los envíos de correo electrónico: gracias al DKIM, los proveedores con buena reputación están mejor protegidos contra los abusos y su entregabilidad se mejora.

- Reducción del spam y del phishing: al hacer más difícil el robo de identidad y el envío de mensajes maliciosos, el DKIM contribuye a disminuir la proliferación de estos métodos de ciberdelincuencia.

El DomainKeys Identified Mail es un proceso indispensable para reforzar la seguridad de las comunicaciones por correo electrónico como el SPF o el DMARC. Al utilizar la autenticación criptográfica para garantizar la integridad y el origen de los mensajes, permite luchar eficazmente contra la suplantación de identidad y los ataques de phishing. No obstante, el DKIM es solo un elemento de la cadena de seguridad. También es aconsejable adoptar prácticas saludables en materia de gestión de contraseñas y uso de protocolos seguros para el intercambio de datos.