Die Authentifizierung einer E-Mail ermöglicht es dem Empfänger, sicherzustellen, dass die Nachricht sicher ist und tatsächlich von der richtigen Person stammt. Dies ist durch Systeme wie DMARC, SPF, DKIM und ARC möglich. Heute spreche ich über das Letztere, das ARC, das sich als sehr nützlich im Rahmen von indirekten Nachrichtenflüssen erweist, insbesondere wenn eine E-Mail mehrere Zwischenstationen durchläuft. Es ermöglicht, die Authentifizierungsergebnisse dieser Nachricht zu bewahren, damit sie validiert und nicht abgelehnt wird.

Was ist das ARC?

Das ARC, oder Authenticated Received Chain (auf Deutsch „Authentifizierte Empfangskette“), ist ein neues Protokoll, das im Juni 2016 genehmigt und vom IETF DMARC-Gruppe unter der Bezeichnung RFC 8617 im Juli 2019 veröffentlicht wurde.

Man kann es als eine Kontrollkette definieren, die es ermöglicht, die ursprünglichen Authentifizierungsergebnisse einer E-Mail zu bewahren, wenn diese durch indirekte Nachrichtenflüsse (wie eine Mailingliste oder einen E-Mail-Weiterleitungsdienst) geht, die die Nachricht potenziell verändern könnten. Jede Einheit, die die betreffende Nachricht behandelt, kann dank des ARC-Protokolls einen Überblick über die verschiedenen Entitäten erhalten, die sie zwischenzeitlich bearbeitet haben, und die Authentifizierung auf jeder Stufe dieser Kette bewerten. Auf diese Weise können auch weitergeleitete E-Mails und Mailinglisten-E-Mails von E-Mail-Diensten validiert werden.

Das ARC funktioniert nicht allein, da es nur einen Authentifizierungsstatus einer E-Mail bestätigen kann. Es muss daher in Kombination mit Systemen wie DMARC, SPF und DKIM verwendet werden.

Wie funktioniert das ARC-Protokoll?

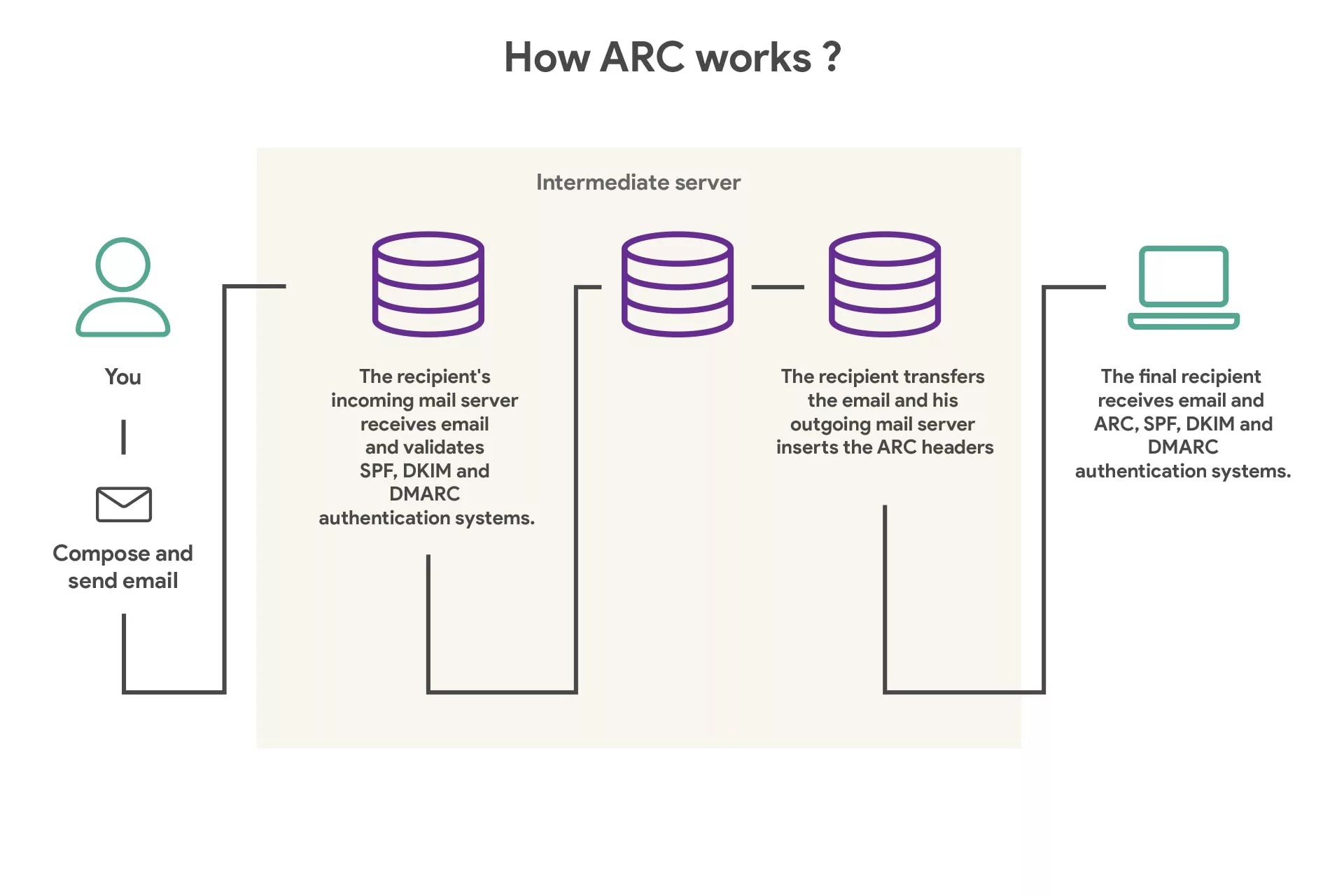

Wenn ein Absender seine E-Mail an einen Empfänger sendet, empfängt der eingehende Mailserver dieses Empfängers die Nachricht zuerst und validiert sie über die Authentifizierungssysteme DMARC, SPF und DKIM. Wenn dieser Empfänger dieselbe Nachricht dann an eine oder mehrere andere Entitäten weiterleitet, fügt sein ausgehender Mailserver ARC-Header hinzu. So erhält die letzte Entität, die die Nachricht erhält, gleichzeitig die angewendeten Authentifizierungssysteme (DMARC, SPF, DKIM und ARC).

Zwischen dem sendenden und dem empfangenden Server kann jede Instanz, die die gesendete Nachricht verarbeitet, diese durch das Hinzufügen von drei sogenannten „ARC-Sätzen“ versiegeln und somit eine Art Kette von Vertrauenssignaturen erstellen. Jeder dieser Siegel enthält Authentifizierungsinformationen, wenn die E-Mail von einer dritten Partei empfangen wird. Diese Gesamtheit der Siegel zusammen bildet das ARC.

Die drei „ARC-Sätze“ sind:

- ARC-Authentication-Results, also der Authentifizierungsstatus, in dem die Ursprungsnachricht empfangen wird (DMARC, SPF und DKIM).

- ARC-Message-Signature, also die DKIM-Signatur der Nachricht beim Versand.

- ARC-Seal, also die DKIM-Signatur der ARC-Kette.

Warum das ARC implementieren?

Wenn ein Absender oder Domaininhaber ein E-Mail-Authentifizierungsprotokoll verwendet, können einige zwischengeschaltete Dienste (wie Mailinglisten oder E-Mail-Weiterleitungen) die Nachricht blockieren. Selbst wenn die Nachricht völlig legitim ist, könnte sie nicht an den Empfänger zugestellt werden. Man spricht von Zwischenstationen, da diese Dienste die E-Mail empfangen, sie manchmal ändern und dann an eine oder mehrere andere Entitäten senden. Das ist der indirekte Nachrichtenfluss.

Hier greift das ARC-System ein, da es den Vorteil hat, die Authentifizierungsergebnisse von E-Mails zu bewahren, wenn diese mehrere Stationen durchlaufen, sodass der Empfänger der Nachricht entscheiden kann, die betreffende E-Mail zu akzeptieren, nachdem er die ARC-Ergebnisse überprüft hat. Dieses Protokoll erhöht somit die Chancen, dass legale Nachrichten korrekt zugestellt werden, auch nachdem sie mehrere Zwischenschritte durchlaufen haben. Es bietet Mail-Diensten auch eine zuverlässige und sichere Methode, die E-Mail-Authentifizierung zu verwalten, einschließlich der Nachrichten, die von mehreren Absendern durchgeleitet werden.