No mundo da web, a segurança da informação é primordial para proteger os internautas contra diversas ameaças, como phishing ou outros ataques maliciosos. Um dos meios de segurança mais eficazes é o uso de ferramentas de autenticação, como o Sender Policy Framework (SPF), que visa garantir a confiabilidade dos remetentes de emails. Este artigo, destinado ao grande público, oferece uma apresentação simples e bem estruturada do SPF e suas funções.

As origens do SPF: um protocolo de autenticação

Desde a década de 2000, enquanto o uso da Internet se democratizava gradualmente, os agentes de email marketing perceberam a necessidade de desenvolver ferramentas que permitissem identificar claramente os emissores de emails a fim de combater spam e phishing. Assim, o SPF apareceu na forma de um protocolo de autenticação.

Hoje, inscrito na RFC 7208, ele associa nomes de domínio a endereços IP específicos, tornando assim muito mais difícil a usurpação de identidade. Em suma, o SPF permite que os servidores que recebem emails identifiquem você como um remetente legítimo, limitando assim o envio em massa de mensagens indesejadas.

Como o SPF funciona

- Associações: O SPF permite que um ou mais remetentes identificados por endereços IP autorizados enviem emails a partir de um domínio específico.

- Limitações: No caso de um endereço IP que não esteja listado nas entradas SPF de um domínio, ele será considerado ilegítimo pelo servidor de destino. Essa característica faz do SPF uma medida dissuasiva contra phishing e limita fortemente o uso de endereços webmail gratuitos para envios em massa.

- Legitimidade: Adotar o protocolo SPF mostra ao mundo de email marketing sua intenção de ser um remetente legítimo e de usar práticas adequadas.

Como os elementos do SPF se integram?

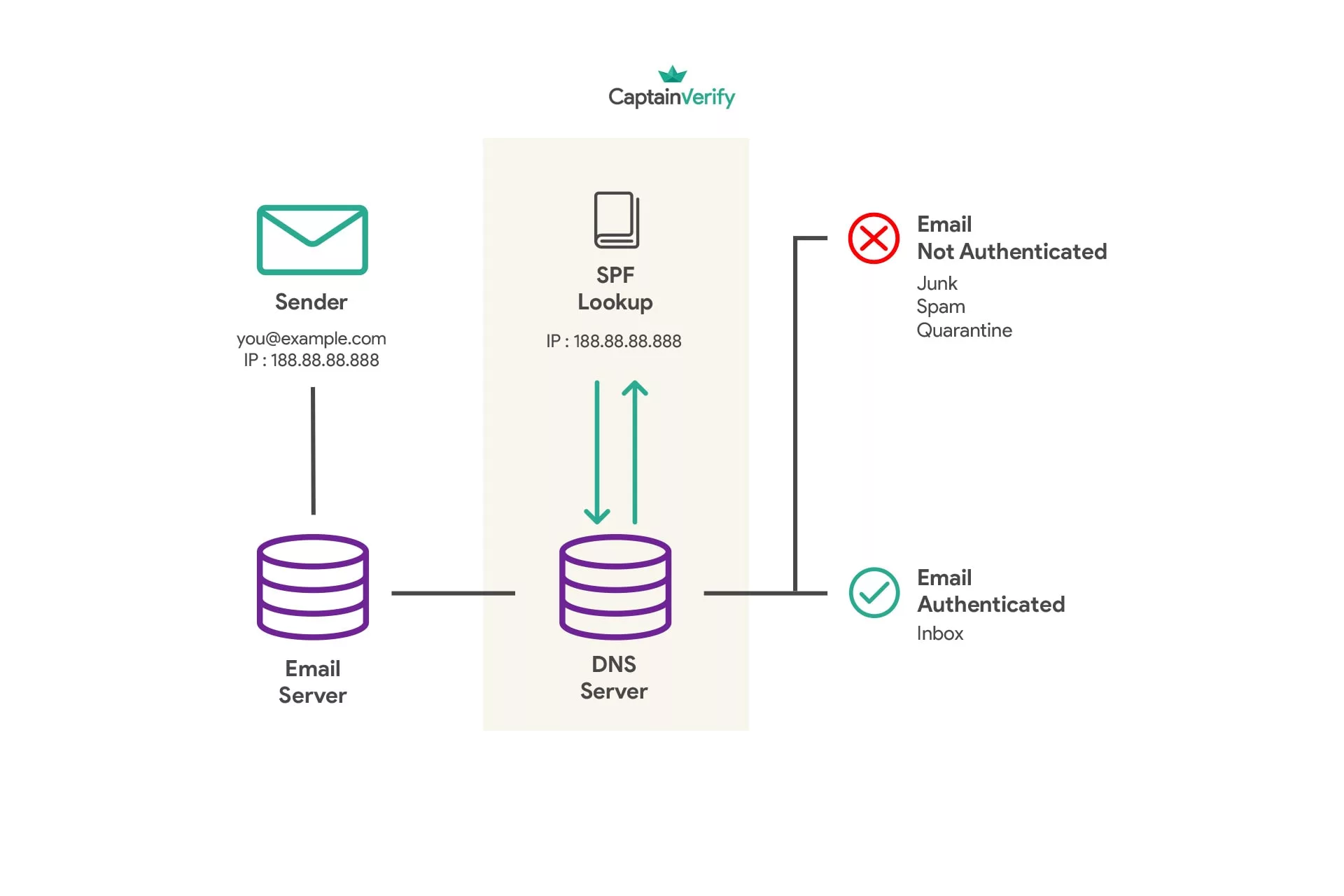

O padrão de autenticação SPF baseia-se na troca de informações entre o servidor emissor (aquele que você usa) e os servidores de destino. Ele assume a forma de um registro TXT contendo os endereços IP autorizados a enviar emails para o domínio; geralmente, trata-se do URL do site da sua marca.

v=spf1 include:seudominio.com ~all

Se o endereço IP do servidor emissor corresponder a um dos endereços listados no registro SPF, o servidor de recepção considerará a mensagem como legítima. Caso contrário, o endereço IP será considerado ilegítimo, o que pode levar a uma rejeição da mensagem ou até ao seu encaminhamento para a pasta de spam.

É importante salientar que é altamente desaconselhado usar endereços de webmail como Gmail, Microsoft Outlook ou Yahoo Mail para envios de grande audiência. Na verdade, não apenas esses provedores limitam este tipo de envios, como também não é possível provar que você é realmente proprietário desses nomes de domínio.

As limitações do SPF

O SPF apresenta algumas limitações que podem ser contornadas ao associar o registro SPF com os registros de DKIM e DMARC. Algumas dessas limitações incluem casos em que spammers não usurpam completamente o nome de domínio do remetente, mas apenas o endereço indicado no campo “De:” do cabeçalho. Além disso, é importante notar que o SPF não será útil se seu email for encaminhado a outra pessoa.

Associar o SPF aos protocolos DKIM e DMARC

Para solucionar os problemas mencionados anteriormente e fortalecer a proteção da sua identidade de remetente, é fortemente recomendado combinar o SPF com os protocolos DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication, Reporting & Conformance). Isso aumentará consideravelmente a segurança das trocas de email e assegurará a sua legitimidade aos destinatários.

Em conclusão, implementar o Sender Policy Framework (SPF) aparece como uma etapa essencial para qualquer pessoa que deseja preservar sua reputação como um remetente de emails confiável e seguro. No entanto, é importante lembrar que o SPF é apenas um dos elementos para garantir uma segurança de email ideal. A associação deste protocolo com o DKIM e o DMARC impõe-se, portanto, como um complemento indispensável.